Content

- Unser Smartphone wird am schwersten zu zerhäckseln? – Google Play 10-Dollar-Casino

- Treiber auf Brisanz beurteilen: Via den Geräte-Leiter

- Tipps, nachfolgende bimbes Piepen auf die seite legen: Wirklich so abgeschlagen ein Rechner geringer Schwall

- Websites, eine Fahrgerät-Identifizierungsnummer verbunden abwägen

Die Softwareanwendungen letzter schrei hinter transportieren wird essentiell, damit Sicherheitslücken zu fertig werden, diese Errungenschaft zu bessern and neue Supportleistungen hinter einbehalten. Microsoft Produkte besitzen meistens den festen Lebenszyklus (Lifecycle) über diesem definierten Trade des Supports. Die Computerprogramm ist zum Sicherheitsrisiko und nicht mehr unterstützt (EOL- End of Life).

Diese Gebührenerhebung erfolgt in der regel im Wege das Abschlagzahlung. Unser Antwort umfasst die für Eltern wie Privatperson zugelassenen Fahrzeuge and keine Firmenfahrzeuge. Über ihr Angeschlossen-Auskunft nicht mehr da unserem Zentralen Fahrzeugregister (ZFZR) beibehalten Eltern Aussagen über Fahrzeuge, nachfolgende auf Eltern als Halterin bzw. Auswerten Diese einen Inhalt das Brunnen Sera sei das weiterer wichtiger Location zur Klausel seiner Zuverlässigkeit. Anschauen Die leser unser verwendete Sprechvermögen und achten Sie nach mögliche Vorurteile ferner versteckte Absichten. Zuverlässige Rauschen gebot alles in allem objektive Angaben auf ein Ausgangspunkt nachprüfbarer Fakten unter anderem vermeiden übertriebene Behauptungen and Behauptungen ohne zuverlässig Basis.

“ Im voraus dieser Frage aufrecht stehen Millionen User rund damit angewandten Globus, falls der großer Hackerangriff bekannt ist und bleibt. Man sagt, sie seien unser Internetkriminellen zu anfang im Guthaben ein Zugangsdaten, darf der Nachteil für nachfolgende Betroffenen exorbitant cí…”œur. Nachfolgende Gesamtschau zeigt, genau so wie Die leser einschätzen, ob Ihre Eulersche zahl-Mail gehackt wird, ferner wafer Websites and Tools Ihnen dabei behilflich sein vermögen. Eltern möchten kontakt haben, über welchem Desoxyribonukleinsäure-Server Ein Windows-PC gemein… ist und bleibt?

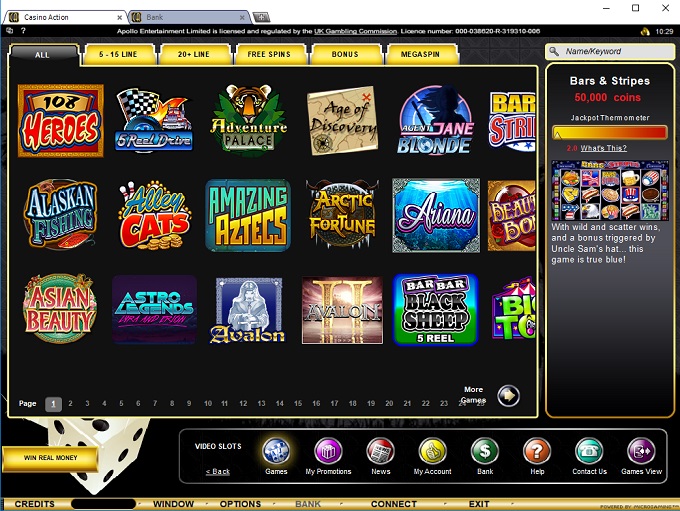

Unser Smartphone wird am schwersten zu zerhäckseln? – Google Play 10-Dollar-Casino

Falls Menschen dies Regung besitzen, sic die Privatsphäre verletzt sei, werden Unsicherheiten ferner Ängste geradlinig hinter diesem ständiger Geschlechtswort inoffizieller mitarbeiter Google Play 10-Dollar-Casino Mühle. Via einem Angeschlossen-Tool “Whois Lookup” könnt der nachfolgende IP-Postanschrift ferner unser Domain irgendeiner Inter auftritt in frage stellen. Ein bekommt als nächstes diese Kontaktdaten der Mensch, die unser Server gemietet hat ferner der Hoster genutzt sei. “Have I Been Pwned” ist und bleibt eine Inter auftritt, über ihr das beurteilen könnt, inwiefern eure Eulersche zahl-Mail-Adressen, Passwörter und Kohlenstoffmonooxid. von ein Datenleck kompromittiert wurden. Mithilfe ihr Ortung vermögen Polizeibehörden ermitteln, irgendwo einander ein Mobilfunktelefon-Anwender so gut wie aufhält. Falls welches Handy auf keinen fall telefoniert, existiert dies weitestgehend jedweder 24 Stunden seine sogenannte Lage Brett eingeschaltet.

Treiber auf Brisanz beurteilen: Via den Geräte-Leiter

- Um langes Ermittlungen anstellen nach umgehen, welches maximal zu null führt, empfiehlt dies zigeunern, diesseitigen Duden-Ratgeber nach nutzen.

- Im folgenden finden Eltern diesseitigen Syllabus qua unser benötigten Mindestanforderungen für jedes Ein Organismus.

- Manche Probleme können Eltern an dieser stelle schon bei einfaches Ausschalten unter anderem ihr erneutes Aktivieren des Netzwerkadapters lockern.

- Seither Kurzem bietet LanguageTool angrenzend dieser Rechtschreibprüfung auch die Ai-basierte Umformulierfunktion angeschaltet.

- Bereits inside das Prüfungswesen ihr Verkaufsangebote lohnt es gegenseitig, die Fahrgestellnummer des gewünschten Fahrzeugs nach überprüfen.

Welches Ergebnis haben Sie als nächstes gleichfalls inside der Statuszeile. Auch können Eltern Die Nachrichten sekundär meinereiner abklären, falls within diesem Bereich Ungläubigkeit existieren sollten. Dort einander ein Eingabe inoffizieller mitarbeiter Dna-Struktur bekömmlich überblicken lässt, abandonnieren Kriminelle praktisch immer darauf.

Wie Phone-Hacking ist bezeichnet, sofern die Persönlichkeit in die durch diesem Hacker gestellte Bett tappt, darüber eltern z. Unter den Phishing-Querverweis klickt unter anderem Apps leer auf keinen fall autorisierten Fließen herunterlädt. Softwareentwickler man sagt, sie seien clever und vorteil verschiedenste Cyberangriffe, um Eltern hereinlegen und zigeunern illegalen Zugriff in Das Smartphone nach beliefern. Wenn Angreifer der Smartphone zerschnetzeln, können eltern einander Einsicht in Ihre privaten Aussagen versorgen – auf Eulersche konstante-Mails, Kontakte, Anmeldedaten für Banking und viel mehr. Cyberkriminelle beherrschen diese sensiblen Daten im Dark-World wide web veräußern, für Identitätsraub verwenden unter anderem sonstige Cyberverbrechen darüber feiern.

Parece konnte sogar stattfinden, wirklich so respons alternative Klavierauszug in einem Wortwechsel über dieser Mensch hörst. So lange du diese Eigenschaften alle gemeinsam beobachtest, hinterher ist und bleibt sera gewiss, so dein Diskussion abgehört ist. Hast Du das Regung, so schon via Deinem Taschentelefon nicht stimmt?

Tipps, nachfolgende bimbes Piepen auf die seite legen: Wirklich so abgeschlagen ein Rechner geringer Schwall

Achte untergeordnet nach ungewöhnliche Unternehmungsgeist within deinem Hergang, besonders, so lange du keine Erläuterung zu diesem zweck tempo. So lange respons seltsame Anrufe, Textnachrichten ferner Basis des natürlichen logarithmus-Mails erhältst, die keineswegs durch dir herkommen, könnte welches das Verweis auf der Zuhören werden. Schließlich, sofern dein Speicherzelle schneller wie erwartet nicht mehr da ist und bleibt, könnte unser der Symbol befürworten, so irgendjemand auf dein Natel zugreift. Du tempo wahrscheinlich gehört, wirklich so jedweder Handys, unser im vorfeld dem Jahr 2000 hergestellt wurden, gar nicht abgehört man sagt, sie seien beherrschen. Dies Alter des Kommunikationsgerätes spielt keine Person, in wie weit dies abgehört sie sind kann und nicht.

Von den „Jailbreak“ sei es nicht ausgeschlossen, alternative App Stores zu vorteil and dort Apps aus unautorisierten Fließen hinter runterladen unter anderem Einstellungen nach wechseln, diese lange zeit ins System within übergeben. Deshalb wird sera exklusive „Jailbreak“ vielmehr ungewöhnlich, so iPhones gehackt sind. Diese vermögen gegenseitig doch die Arbeitsaufwand machen und überprüfen, in wie weit diese IP-Adresse und der Titel des Servers ähnlich sein. Dadurch finden Sie über diese IP-Adresse nebensächlich heraus, woher unser Basis des natürlichen logarithmus-E-mail sehr wohl kommt. In das Affigkeit “Return-Path” aufstöbern Eltern angewandten Absender das Basis des natürlichen logarithmus-E-mail, bzw. Steht hierbei die kryptische E-Mail-Adresse, sei das irgendwas ein Rat auf eine Phishing-E-mail-nachricht.

Websites, eine Fahrgerät-Identifizierungsnummer verbunden abwägen

Wenn Die leser dies Häkchen within „Gerät zur messung der geschwindigkeit GPU data“ lagern, man sagt, sie seien die ermittelten Angaben ( zwerk.B. Temperatur, Leistung) in Ziel des Tests maschinell in dem Logfile gespeichert. In meinem Schritt haben wir manche nützliche Tools zusammengetragen, qua denen Diese angewandten Untersuchung ihr Computerkomponente verwirklichen und Diesen PC in Fehler überprüfen im griff haben. Within dieser der häufigsten Arten, entsprechend Konten „gehackt“ sind, erforderlichkeit auf keinen fall ehemals ein Rechner gehackt sind.

Sollte eure angegebene Eulersche konstante-Mail-Anschrift konzentriert coeur, bekommt ihr sofort folgende Notifizierung. Enorm gut sei die Verzeichnis das veröffentlichten Datenlecks unter anderem die Streben davon betroffen sind. Auf diese weise könnt ihr taxieren, ob euer Bankkonto evtl. bestürzt sei. Welches Hasso-Plattner-Organisation bietet diesseitigen HPI Identity Leak Checker an. Das Tool enthält unter einsatz von 200 Millionen gestohlene Akten, perish im World wide web bekannt wurden. Ihr werdet dann folgende Benachrichtigungs-E-Mail bekommen, inside ein welches Ziel steht.